LoRaWANとセキュリティとあとは細かい話 [IoTSecJP Tokyo #4 振り返り]

How Can I Hack LoRaWAN?

先日,「LoRaWANとセキュリティとあとは細かい話」というタイトルでIoTSecJPにてお話させて頂きました.今回は13時30分から18時半と長丁場でしたね.皆様お疲れ様でした.

初めてブログでLoRaWANのお話をする気がします.正直,まだまだこの分野(特にSDRとか)は私はまだ素人の段階なので少々キョドってしまった気がします..

本記事ではお話させていただいたスライドの補足から,SDRを利用したハックなどについてもう少しメモを残しておきたいと思います.

さて,早速ですが私が発表したスライドはこちらです.

先程話したスライドになります.

— tokina(ひみつ) (@_tokina23) 2018年9月15日

HackRFでLoRaWANのデータの中身を見れました.https://t.co/6HuViG4li8#IoTSecJP

※当初公開時の資料を更新しています

補足

細かいところなどを自分でもう一度調べながら補足します.間違いなどありましたらご指摘ください.

まず,LoRaWAN™は仕様がオープンされていますが,オープンソースではありません.

これは公開版のスライドが間違っていました,ここで謝罪します.ごめんなさい.(発表した資料は修正してありました).

ですが,実際に利用されているノードやゲートウェイにはオープンソースハードウェアなものも多いです.

また,詳しく述べなかったのですがLoRaとLoRaWANは別ものです.

LoRaというのは物理変調規格のことで,このチップについては非公開となっています.

LoRaWANは無線技術のことを指しています.

LoRa Alliance™ and The Things Network(TTN)

LoRaWANの基本的な仕様はLoRa Alliance™が策定しています.

LoRaアライアンスの公式サイトはこちらになります.

また,仕様書やホワイトペーパーなども提供しています.最新の仕様書v1.1(specification v1.1)はこちらになります.PDFが提供されています.できればこれを翻訳してみたいのですがどんどん更新されるためなかなか・・・,

仕様自体の詳細以外にも,Back-End InterfacesとRegional Parameterについても公開されています.

また,The Things NetworkというLoRaWAN向けのクラウドサービスがあります.実質公式といっても過言ではないほどよく使われており,海外でのプロトタイプ記事などではTTNと略されることが多いです.日本語のページも用意されています.

また,公開&非公開も含めて登録されているLoRaGatewayをMapで確認することもできます

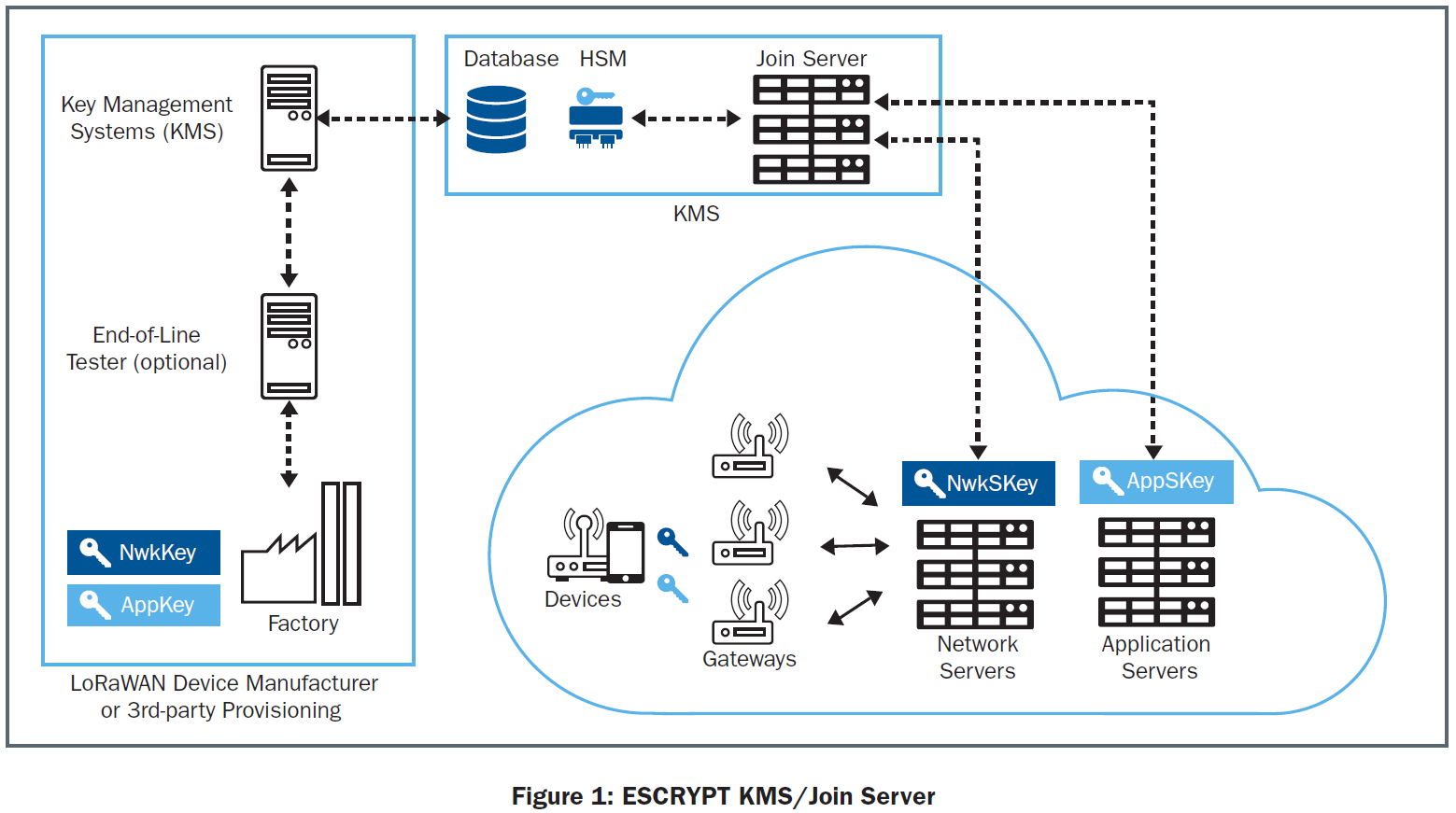

Member White Paper: End to End Secure LoRaWAN™

こんなものが今年の8月にリリースされているのに今更気づきました.

やはり新しい技術だけあって毎回調べ直さないとどんどん新しいものがでてきますね.

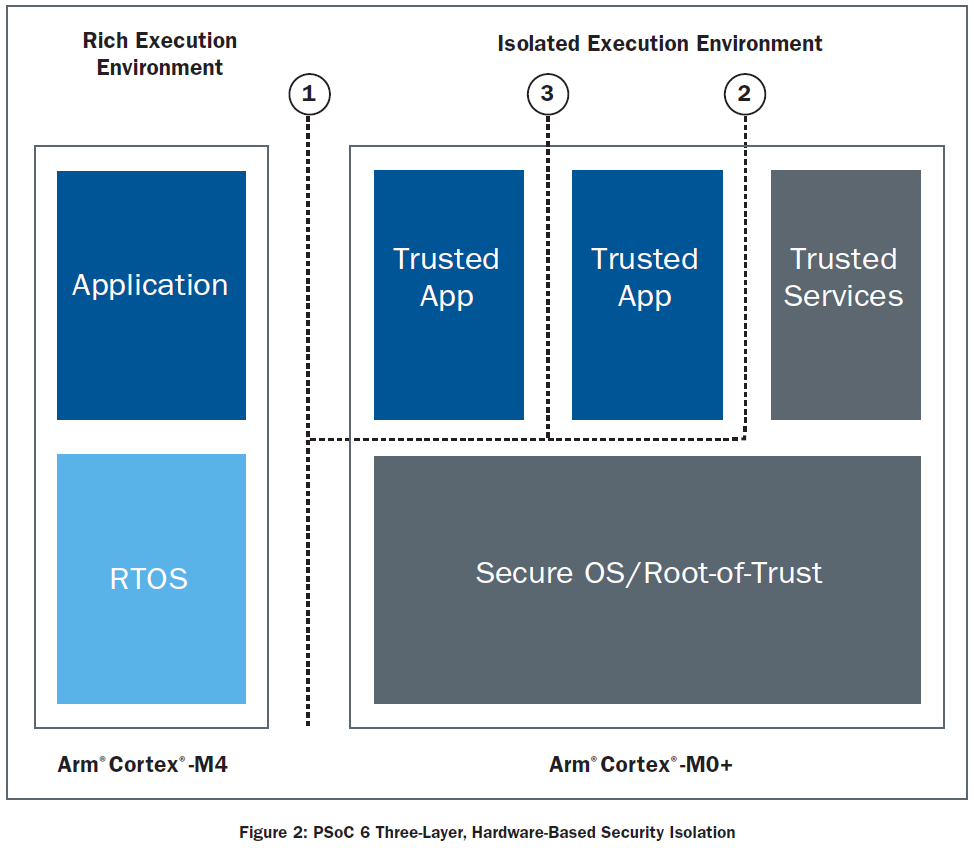

こちらの資料はノードとGW間のセキュリティについてまとめています.こちらではKey Management System(KMS)やHardware multiple levels of isolation(実行環境の独立化)について書かれています.

ホワイトペーパーがこうして出されているのは,決まった仕様がない今,セキュリティについて言及されていることから,少しでも急いで出したいという気持ちがあるのでしょう.

たぶん正式に年内には仕様が出るのではないでしょうか.

ARIB STD-T108について

こちらの方の資料が非常によくまとまっているので,ARIBについて知りたい方はこちらをご参照ください.しかし,最新版のARIB STD-T108ではないのでご注意ください.

www.slideshare.net

登壇が終わり,Twitterを開くと

ARIB STD-T108の英語版は無料 https://t.co/EKr0WUMWYE 外圧のため英語は無料で日本人にハードルを課すモデル #IotSecJP

— lumin 求人活動中 (@lumin) 2018年9月15日

ARIBの標準規格類は昔は無料で入手できたけど今は日本語版だけは有料,英語版は今でも無料で入手できるけど日本語版に比べて古いバージョンのことがある #iotsecjp

— NV(*´ω`*) (@nvsofts) 2018年9月15日

luminさんとNVさん,ありがとうございます.

私がARIB STD-T108を入手したのは今年の2月(割と最新版@20180122が出てすぐ)だったのですが,どうやら英語の最新版が無料で公開されているとのことです.知らなかった・・・.一体いつの間に!!

ほら,ここに”無料ダウンロード”とあります!なんで英語版が無料なのかさっぱりわかりません.足元見てるんでしょうか.

実はARIB関係は指導教員である教授が強いので,その関係で入手しやすかったです.

SDR(software defined radio) Hacking for LoRaWAN

私「ん~,とりあえずGqrxでLoRaWANの電波みれたけどこれじゃ面白くないなあ.」

教授「なに,これでLoRaWANのデータみれないの?」

(とりあえず調べる私)

私「完璧に理解した」

gr-loraというLoRaWANをデコードしてくれるツールがあるらしいことがわかり,いろいろ調べて今回の登壇内容のデモ&資料が出来上がりました.

詳しくはわからないのですが,gr-loraというツールには古いものと新しいもの (forkされた?)があります.

2年前からあまり更新されていないものがこちら.

私が今回試したのはこちらです.

環境の用意からの詳細についてはまた別の記事にしたいと思います.(近い内に書くぞ)

周波数のトレース?について

「LoRaWANの運用では,実際には複数のチャンネルを行き来するのですが,それらを解析(トレース?)できるのか?」との質問をいただきました.

正直よくわからなかったのですが,LoRaWANでは複数チャネルを利用することについては知っていました.

そもそもClassBビーコンや連送は別の周波数だからです.それらについて知るためには結局Gqrxなどを利用して複数の周波数をモニタリングするしかないのかなあと思いました.

このときは気づかなかったのですが,今になって

「gr-loraを用いたDecodeを行う際に指定する周波数をどうやって知るのか?」

という意図だとわかりました.ちょっとこれについては私も今後試してみたいと思っています.

今回はノードの実装プログラムが手元にあり,使用する周波数がわかっていたので,これが不明な状態であることを前提としたスニッフィングについて検討してみます.

SDR Hacking for XX

SDRは電波を出すものなら何でもいけます.今回御社に貸与頂いたHackRF ONEは1MHz~6GHzまで対応しているので,キーフォブ,LoRaWAN,Sigfox,WiFiなどなんでも(もちろん法律の範囲内で)いけます.私もこれから勉強していこうと思うのですが,手元にあった書籍で参考になりそうなものを紹介しておきます.これ以外にもありましたらぜひ教えていただきたいです.

- IoT Hackers Handbook: An Ultiimate guide to Hacking the Internet of Things and Learning IoT Security (Aditya Gupta)

SDRの基本的な使い方からGNU Radioを利用したDecodeまでの基本が学べます.もし手に入る方がいればぜひこちらを読んでみると良いでしょう.私は以前こちらの本を心優しい方に購入していただきました.とても感謝しています.

IoT Hackers Handbook: An Ultimate Guide to Hacking the Internet of Things and Learning IoT Security

- 作者: Aditya Gupta

- 出版社/メーカー: CreateSpace Independent Publishing Platform

- 発売日: 2017/08/15

- メディア: ペーパーバック

- この商品を含むブログを見る

- カーハッカーズ・ハンドブック (Craig Smith, 井上 博之)

もちろん,自動車セキュリティ分野でもSDRは活躍(?)します.例のカーハッカーズハンドブックではTPMS(タイヤのモニタリングシステム)やキーフォブのハッキングについても紹介されています.今度これについても試してみたいと思います.

カーハッカーズ・ハンドブック ―車載システムの仕組み・分析・セキュリティ

- 作者: Craig Smith,井上博之,自動車ハッククラブ

- 出版社/メーカー: オライリージャパン

- 発売日: 2017/12/22

- メディア: 単行本(ソフトカバー)

- この商品を含むブログ (2件) を見る

- ハッカーの学校 IoTハッキングの教科書 (黒林檎, 村島 正浩)

また,先日発売されました黒林檎(@r00tapple)さんの「ハッカーの学校 IoTハッキングの教科書」においてもSDRについて紹介されています.ここではSDRを利用したReplay攻撃の方法について見ることができます.SDRについてはちょっとしか書かれていないのですが,IoTハッキングとはなにかを知ることができるのでおすすめです.

- 作者: 黒林檎,村島正浩

- 出版社/メーカー: データハウス

- 発売日: 2018/07/20

- メディア: 単行本

- この商品を含むブログを見る

最後に

「法律には気をつけて」

今回IoTSecJPではこの言葉がよく言われていました.今回,Decodeには受信しか行っていないのですが,やはりPassiveに攻撃したい場合は送信するしかないですね.そのためにはやはりMy電波室が必要になってくるのでしょうか.

また,今後こうした法律に触れる可能性がある分野をやっていくにあたって,「日本ハッカー協会」が役に立つかも?とluminさんに伺い,ハッカーのはしくれである私も登録させてもらいました.

もっとSDR勉強します!初学者ながら,お話を聞いていただいた方はありがとうございました!

おまけ

白百合さん(@WhiteLily6u6)さんが同日にまとめを書いてくれていますので,ぜひ興味のある方はご一読ください.

セキュリティ・キャンプ全国大会 2018にチューターとして参加しました

2018/09/11

セキュリティ・キャンプについて書くのが遅くなってしまいました。いや、本気で遅いですね。

これ結構書くの大変でした。ちょっとお仕事などがあったりして、、、

改めまして、私は今年の8/14-8/18に開催されましたセキュリティ・キャンプ 2018 全国大会にチューターとして参加させていただきました。

(IPAの全国大会用公式サイトです)

本記事はセキュリティ・キャンプを知らない人からチューター目線での意見を参考にしたい参加者などを対象と考えて書いています

私自身B4(つまり年齢上限)の2016年度の全国大会に参加しました。あれから2年、より成長できる部分はきちんとできたかなあ、と考えています。当時はいまより技術力も専門力も自信もあまりなかったような…。今でも「ある」とは大きな声で言えませんけど、昔よりもできることは増えていると思います。

チューターには応募課題があるのですが、そこではSecHack365や各イベント、また以前のアルバイトの経験を書かせていただきました。SecHack365の関係者の方たちも多くおられるので、一部ではそうしたところでも評価していただけたのかな、と考えております。

今回は主に

- チューターとして何をしたか

- 講義について

- 私の目線から今年の参加者を見て思ったこと

について書きたいと思います。

はじめに

今年は非常に猛暑,また去年から北府中のクロスウェーブで開催されており,暑い中キャリーケースを引きずっていくのは行くのも帰るのも一苦労でした.まあ現在住んでいるところから1時間30分くらいでしたので、どうにか、、

セキュリティ・キャンプ全国大会には複数の「トラック」と呼ばれる各分野のコースが存在します。参加者はこれから各参加したいトラック(もしくは講義)を選択していく形になります。参加者の人数の多さから、トラック数もA~E, X~Zと多様です。

2018年度のプログラムについてはこちらを御覧ください。

ちなみにですが、セキュリティ・キャンプには地方大会と全国大会があり、実はそれぞれで運営本体が微妙に違うとのことです。具体的には地方大会は株式会社ラック、全国大会はIPAが主体となって(現在は)運営しているそうです。

また、今年の主査はkozosや熱血アセンブラで有名な坂井さんでした。

チューターは何をするの?

チューターのお仕事は主に各講義のサポートです。それぞれ担当のトラックに配属となり、各講義の課題や質疑、講義の運営の直接的サポート、アドバイスの提供などを行います。

また,全国大会ではLT大会が毎年恒例となっています.今年はチューターは参加必須,参加者や講師は任意という形でLT大会が開かれました.私はLoRaWANの研究をしているのですが,LoRaWANのセキュリティについての話をあまり調べたことがなかったため,今回はLoRaWANのネットワークレベルでのセキュリティについて簡単に調べて発表しました.本当は面白いネタがあればよかったのですが(苦笑)

私が話したスライドは以下になります.

今度IoTSecJPにてこれについてもう少し話をしようと考えています.

担当したトラックについて

今回私が担当となったのはDトラック(フィジカルトラック)でした。このフィジカルトラックは今年から開設されているトラックらしく,実はチュたーの応募が少なかったとかそうでもないとか.

このフィジカルトラックでは基本的に低レイヤーについて学びます.最近注目を集めているIoTですが,言い換えてみればこれは「組み込み」技術に他なりません.いままでインターネットとは隔絶されていた組み込み技術がつながるようになってきたため,この組み込み業界でもセキュリティを意識しなければ行けないようになってきたことを受け,フィジカルトラックが新たに設けられたのでしょう.結局,ここで大事になるのは10年も20年も前からある技術の再確認と,それを踏まえた上でどういう設計をしたらいいのか,になるのだと思います.

D(フィジカル)トラックの講義について

私が担当していたDトラックの各講義についてのメモや感想などについてまとめておきます.また,ついでにおすすめ度合いについても書いておきます.

おすすめは☆3つくらいで個人的な視点や参加者を見ていた私が勝手に評価します.忖度はしません.

D1 ドローンシステムにおけるセキュリティーガイドラインを作ろう!

講師: 今村 博宣 (ドローンワークス株式会社)

初回の講義、こちらでは「ドローンの歴史とその活用法について」「DCoJA」についての講義でした.

参考までに,今村さんが公開していたSlide shareを共有しておきます.

目標:人が多いところで安全に飛ばしたい

→今求められているのは「落ちても安全なドローン」の開発、販売

DCoJAはオープンソースで開発するドローン向けのフライトコントローラーなどの総称で

"Drone Community Japan Association"

の略だそうです.こちらについての取り組みなどについてのお話を聞くことができました.

講義の演習として取り組んだのは"ドローンのセキュリティには「どこに必要か」「何が必要か」"についての調査でした.

以下の4つに焦点を当てて各自取り組みました.

- TrusZone(ドローン上のソフトウェアについて)

- 認証について(運用レベルなど)

- 通信(インフラ、ネットワークについて)

- 耐タンパー性(ドローン上のハードウェア)

D2 ROSロボットをハックせよ ☆☆

講師: 中川 友紀子(株式会社アールティ 社長)

人工知能は最初「1970年代後半にマイコンと人工知能の実世界の応用教材としてマイクロマウスが利用されていた」

こちらの講義ではROS(Robot OS)に触れ,それぞれに用意されたロボットを実際にコマンドから制御することを目的としています.

事前課題として以下の本が配布されていたので,講義では実際にこの本に従って触ってみるという感じでした.

実際にROSを利用した制御まで進んでいる参加者は一人しかいなかったのですが,マイクロマウスを触ったことがある参加者が結構いたり,皆シェルを作成してロボットを操作できていたので,参加者のレベルが高いように感じました.

また講師の方に質疑をする時間で,女性の講師ならではの意見などをお伺いすることができました.

その中で印象に残ったのは「CTF For Girlsみたいな女子だけで固まるのもよくわからない.女性は「かわいい」と思わないと続けてくれない.例えば親に「そんなことやってるともてない」とか言われることによって行かなくなってしまう.理系で女子は持てますよ,とかを伝えてくれれば良いのに,」と仰っていたことでした.

D3 チップレベルでカスタマイズができることで見える世界の体験

講師: 秋田 純一(金沢大学 理工学研究域電子情報通信学系 教授)

これまでのものづくりから、近年のものづくりの現状、ICの進化などについて聞くことができました。近年ではシンセンが強いそうです。

ベアメタルLチカなどをしているそうです。

本講義では実践編としてLSIの設計体験を行いました。

LSI設計:HDL,回路図などから半自動でレイアウト図へ +フルカスタム設計:直接レイアウトズ(製造パターン)を描く

HDL→(論理合成ツール)→ネットリスト(回路図) (→ライブラリ,制約条件)

今回のお題:MSP430(VerilogHDL)

今回使うツール:Qflow

半自動:論理合成,配置配線の各ステップは手動

Qflowで設計,レイアウトの確認までを行いました。

D4 自走運転車両を攻撃せよ

講師: 村松 菊男(e-SYNC株式会社 社長)

こちらの講義では主に組み込み業界の近年の動向についてのお話を聞きました.

また事前課題にはGR PEACHというmbedベースの組み込み機器をテストとして触ってみる課題がでていました.

近年,自動車の自動化に伴い搭載されるCPUの高度化が進んでいるのは皆さんご存知だと思います.

そこで,自動車に搭載されるコンピュータであるECUやそのCPUについても進化が問われています.

Handobook for Robustness Validation of Semiconductor in Autmotve Applicationsが参考になるそうです.

CPUのHOT SPOTの例:CPUをバランスよく使わなければ早く死んでしまう

ADAS用デバイスの液体冷却システム

- 1台2台くらい

- パワーモジュールとか

- 信頼⇔コスト

逆光,悪天候下でのロバスト性確保が重要→こういう状況も踏まえた技術も求められる

SECURE-ICというものがあり,サイドチャネル攻撃のための解析ツールをサポートしているそうです.

D5 JTAGの原理と応用 ☆☆☆

講師: 内藤 竜治(特殊電子回路株式会社)

JATGって何?そもそもなんのために?

まずはJTAGの歴史から、その基本的な機能について聞くことができました。

JTAGで決まっているのは基本的にバウンダリスキャンのみ、それ以外の機能やアルゴリズムについては,リバエンが基本

さらにCPUのアルゴリズムについては更に非公開→経験やリバエンがものを言う

JTAGの信号線は4本とのこと

バウンダリスキャンは、JTAG(Joint Test Action Group, IEEE Std.1149.1 and IEEE Standard Test Access Port and Boundary-Scan Architecture)と同等なシリアル入出力インタフェースです。

JATGでできること:ICの端子レベルでの操作、など

できないこと:CPU内蔵ROMの読み出し

現在のJTAGへのセキュリティ対策として、ワンチップマイコンにJTAG禁止フューズを設けるなどの物理的な対策を行っている

また、演習パートとしてJTAG Challenge!が行われました。

講師の方がギリギリまでこうした教材を用意してくれており、非常に感謝です。また、最後には基盤ごと配布してくれたので、おもちゃとして家で遊ぶこともできます。

- チャレンジの環境

基本的にMITOUJTAGを接続して、JTAGへとアクセスする体験ができます。

今回はMITOUJTAGを利用してLEDの箇所を特定したり、読み出しや書き込みの体験ができました。

また、SVF(Serial Vector Format)と呼ばれる低レベルJATGにも触れることができました。非常に簡単な言語らしくLOOPもないとか。

https://www.xjtag.com/about-jtag/svf-files/

D6 組み込みリアルタイムOSとIoTシステム演習 ☆☆☆

講師: 松原 豊(名古屋大学大学院情報学研究科)

前半ではリアルタイムOSについての話をメインにされていました。

なお、ROS(Robot OS)ではなくRTOS(Real Time OS)であることに注意してください。

- リアルタイムOSの「リアルタイム」とは?

基本的にブロッキングせずに応答が返ってくること

→返信の時間が予測できる+処理時間の見積もりが来る

→直ぐに返信(応答)がくる

私個人の意見としては、ユーザレベルが割り込み処理にアクセスできることかな、と思いました。

- アルゴリズムは?

優先度が高い順に処理していく(=新しい処理が最優先)

EDF: Earliest Deadline Fast

すこし質疑応答ができたので、そこで上がった質問についてもまとめておきます。

- マルチコアでリアルタイムOSを動作させたとき、シンプルコアの場合と結構違うのか?

結構OSの作りは異なるらしい。自分で仕事を割り当て、予測可能性を失わないようにしているらしい。

- 組込みシステム、OSの脆弱性について

最近組み込みOSとしてLinuxを使うようになってきたので.Linuxの脆弱性はそのまま組み込みでも影響するようになってきた

- 組み込み/IoT製品のセキュリティ向上にむけて

アップデートに関してはいろんな課題がある 勝手にアップデートしていいのか,アップデートを手動でできない高齢の人とか,,

ライフサイクル全体を見据えた対策が必要になってくるのではないのか

後半の競技パートでは,ロボットを利用して各グループごとに競技が行われました.この競技では

- フィールド上にあるモノをフィールド外に運ぶ

- 他ロボットに侵入し,写真を盗む

- ネットワークレベルで妨害する

などを行い、各チームが点数を稼ぎます。ちょっとしたHardeningなどのネットワーク障害レベルでの対戦も期待できるのです.こちらの講義にはそこまで時間を確保できなかったのですが,一日集中してこの講義を行えばもっと本格的にいろいろチャレンジできると思います.

D7 IoTのセキュリティを評価できるようにする ☆☆☆

講師: 松岡 正人(カスペルスキー)

こちら講義は割と印象に残っています.実際にこちらの講義と同様の講義を高専にてされたことがあるらしく,後半に行った議論においてセキュリティ・キャンプの参加者との違いについて考察されていました.

組み込みに強い参加者の方々とって「IoTシステムのアーキテクチャ」が新鮮だったことです.組み込みレベルから,IoTシステムを構成するクラウドレベルまでを体験する機械は珍しいのではないでしょうか.

また,NoT(Network of Things)という言葉もあるそうです.

今回はいくつかの実際の機器を参考にして,その機器について以下の5点に着目して分析を粉いました。ただし、調査した機器については公開できませんのであしからず、、某社の時計や、某社のロードバイクのツールなどが含まれていました。

「プリミティブ」

- Aggregator

- Sensor(Cluster,Sensor Cluster)

- Communication Channel

- eUtility

- Decision trigger

これについて解説している資料がありましたので、これらについて気になる方が入ればこちらを参照ください。

参加者の方も、脅威の切り分けや、いままでなかった視点を持つきっかけになったようでした。

また、実際に自分たちで考えることで全体の構成を捉えることができたようです。

今年のグループワークについて

さて、例年恒例のセキュリティ・キャンプ全国大会のグループワークでしたが、今年はなんとグループワークそのものは存在しませんでした。

今回はフォームに個人それぞれで作文を入力する(1500文字とか)、といった形でしかなく、実質グループワークとはあまり呼べないものでした。

それぞれ、今後自分が取り組んでみたいこと、やこれから先このセキュリティ・キャンプの経験をどう活かしていきたいのか、を考える、といった内容でした。

また、そうした考えをまとめる際に、チューターや講師の方々にいろいろと質問して、参考にしてほしい、とのことでした。

ですがこのグループワークではない実際の個人ワークのため、例年より一人で食事をする人が多かった気がします。私のときは食事の時間もグループワークについて話し合うため、食事のときも集まっていた記憶があります。

しかし、今年はこのグループワークより、各トラックごとの成果発表のほうがメインだったように思います。

夜に1時間ホームワークと呼ばれる時間があり、この時間を利用して各トラックにて成果をまとめ、最終日に発表する、といった形です。ちょっとしたLTですが、「各コースごとにどういう取り組みをしたか」を共有できるため、これは非常にいいなと思いました。来年以降もやるんでしょうか?

この中で特にAlexaなどのスマートホーム機器のハッキングをしていた参加者の話が面白かったと感じました。

最後に

そもそも、私がチューターに応募したのは締切1時間くらい前でした。

全国大会の修了生が所属するサイボウズLIVEのグループがあるのですが(サイボウズLIVEがなくなるとどうなるんだろう?)にて応募があったのは知っていたのですが、このときの自分は就活でてんてこまいで、確か最終的に内定を頂いた会社の面接が終わった後すぐに書いた記憶があります。

「チューター」に対して、私はとても敷居が高いイメージが有り、昨年度はAWSのインターンが重なっていたことから断念してしまいました。今年はチャレンジのつもりで応募したみたのです。もちろん、短時間で応募課題を書いたものの、しっかり見直しアピールできるところは抑えていたつもりです。

また,全国大会の最後に各方面で有名な方々がイベントなどについて告知をしておりました.

その中で最も気になったのがCODEBLUEのかなさんがいっていたGlobal Cybersecurity Camp(GCC)についてです.

どうやらアジア周辺の大学などが協力してサイバーセキュリティについて学ぶ機会を提供するそうです.

Global Cybersecurity Camp 개최 준비 위원회 발족

まだ現時点(執筆時2018/09/05)ではこの応募については未だ公開されていないようですが,来年の1~2月にイベントが開催予定?とのことをおっしゃっていたような気がします.修士論文などありますが,私も機会があれば応募などしてみたいと考えています.

参加者の皆さんの成長を応援しています!私も負けないように...

あ、そういえば10月末~11月頭に例年通りCode BlueとAVTokyoがありますね。もしかしたら私も顔を出せるかもしれないです。

おまけ

今年は”セキュリティ・キャンプパーカー”がありました.参加者以外の人は2000円で購入できました.また,スイーツの立食パーティーもあり,今年はこういった面では豪華だった気がします.スポンサーにトヨタやデロイトもいたようですしね.

SecHack365'18福岡回に修了生として参加してきました

昨年2017年度に参加させていただきましたSecHack365ですが、先日ありましたSecHack365'18へ修了生(SecHack367)として参加させていただきました。

まずはお呼び頂いた関係者各位、誠にありがとうございました。今回は私(@_tokina23)、@isekatusi、@takuzoo3868の3人でした。

実は今回ドンピシャで台風がぶつかり、飛行機が降りれるのか、海が荒れているのは、など心配なことは多かったのですがすべて滞りなく終わって安心しました。

もちろん、きれいな海も見れましたし、泳ぐこともできました。海に入ったのは10年以上ぶりかもしれない、、

今回修了生として行ったのは主に

- 昨年度の取り組みについてのプレゼン

- 修了生として、グループ活動としてのアドバイス

- グループワーク、コースワークなどのお手伝い

でした。

ここで、発表したスライドをここに貼っておきます。今年度グループを考えている参加者や、来年以降参加を考えている方は参考にしてください。

SecHack365福岡回の大体の日程について

一日目 08/22

株式会社Nulabさんにて会社の成り立ちやエンジニアの人とコミュニケーションできる時間をいただきました。

最近こうしたプロジェクト管理のサービスはそれこそ多く見られますが、そこでBacklogがどう成長してきたかを聞くことができました。(サイボウズのkintoneとか新しいですね)

また、最後に私たち修了生から、昨年度の取り組みやアドバイスなどについてのプレゼンをしました。

この日は主にこれでおしまいでした。

ちなみに修了生の部屋はいつでもきていいよ、とのお達しでした笑

二日目 08/23

二日目はトレーニー一人一人の進捗発表会の日でした。一人5分で進捗についてのプレゼンを行います。すでにデモまで行っている人も多く、さすがや・・・となりました。

この進捗発表は一人5分ですが朝9時からやって17時に終わりました。皆さん本当にお疲れさまでした!

また、自然発想法という名のもと海に入りました。海の水はしょっぱいんですね、、この日は台風が近づいていましたが、波は穏やかで海に入れる絶好のチャンスだったように思います!

よるには恒例?の倫理についてのお話を聞く機会がありました。

三日目 08/24

また、この福岡回はグループを作る期限というか、区切りとなるタイミングでしたので、そうしたグループワーク的な時間が多かったようです。

最終的にだれとどんなものを作るか、修了生やトレーナーの方たちのアドバイスなどを参考に皆で悩んでいるようでした。

ちなみに帰りに福岡バスターミナルにてもつ鍋を@takuzoo3868くんと食べました。だしがめっちゃ効いており、しめのご飯が最高でした!(?)

今年のSecHack365の魅力

今年のSecHack365にあって昨年度はなかった魅力について考えてみました。

まず、一番大きな違いは”コース”制であることでしょう。以下は公式サイトからの引用です。

■表現駆動コース まず最初に、「興味があるもの」や「作りたいもの」を発表や議論を通じて表現し、練りあげながら進めるコースです。表現したものに対して、いろいろな人からのフィードバックを集めて、作品として仕上げていきます。進捗や課題等も定期的に発表、議論をして、作品作りを進めてもらいます。

■思索駆動コース 身の回りにある、「ちょっと気になるささいな問題」にまなざしを向けるところから始め、その問題の解決をじっくり考えながら進めるコースです。思索と対話の繰り返しを通して、「問題の解決を実現できるサービスやシステム」を考案し、試作、実装、ローンチまで漕ぎ着ける根性が求められます。

■開発駆動コース 興味ある技術や作りたいものに対して、早速開発を始めるコースです。 まずは興味ある技術や自身が作りたいものを作ります。もしくはトレーナーの判断で勉強から始めてもらう場合もあります。

毎回オフラインイベント時には皆で集まるのは昨年と同様ですが、今年は特にコース別に分かれていることから、より進めたい人は進める、よりじっくり考えたい人は考えることができるようになっています。

さらに各コースには普段であれば直接会うことがないスペシャリストがメインのトレーナーがいるので、より密接なコミュニケーションが可能となっています。

また、コースによっては毎回のオフラインイベント時にナイトハッカソン的なことをしているらしく、充実したオフライン回となっており非常に楽しそうでした。

またコースごとにコミュニケーションが少ないかと心配しましたが、そんなことはなさそうで安心しました。

ちなみに昨年問題になった大阪は今年はなく、愛媛と山形になったそうです。個人的に山形には訪れたことがないのでうらやましい限りです。

今年のSecHack365の人たちを見てて思うこと

今年の参加者を見ていて思ったことを書いてみます。

- 昨年度より技術レベルが高い人達が集まっている!(気がする)

- AR/VR領域のハッカソンが多い気がする(昨年度はいなかった)

- 本を書く人が3人くらいいる(昨年度はいなかった)

- 認証系のハッカソンも多い気がする(昨年度はいなかった)

- AWSやAzureがとても活用されている!

- 進捗が早い!→夏の時点でちょっとしたプロトタイプの作成ができており、その「見せ方」などハッカソン以外の部分にも注力する時間が取れる

などを感じました。昨年度の取り組みの結果、今年はさらに充実しているようでうらやましい限りです。

また、私と話してSecHack365を知ってくれた人もおり、昨年度の私たちのアウトプットが今年にちゃんとつながっていることを感じましたね。

個人的に”マンダラート”ってのをつかって進めているのが印象的でした。私も普段の研究などに取り入れてみたいと思います。

最後に

次回は山形回だそうですね。今度は修了生はだれが呼ばれるのでしょうか、、、?(まだ決まってないらしい)

今年度も昨年と同じように報告会があると思います。もしできればそちらに顔を出させていただきたいです!

また、修了生として、Twitterなどでも少しでもサポートができればよいなと考えています。

SecHack367でまっています!

おまけ

昨年度の皆さんの取り組みが公式サイトに一覧になっています。

また、修了生コミュニティを目指してTwitterで@SecHack367が爆誕しているようですが・・・?